文章插图

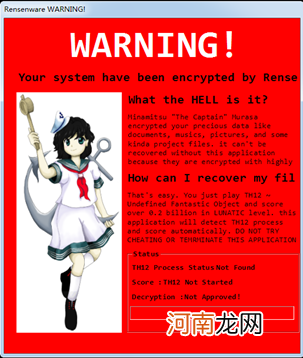

在准备完成上述文件之后,可以通过360勒索病毒搜索引擎查询所中勒索病毒情况 。更多操作可参见解密篇

注:勒索病毒的特征信息是经常会改变的,紧靠一些文件名和弹窗信息无法绝对准确判断勒索病毒种类,最终勒索病毒的认定还需要通过分析提取到的病毒样本确定 。

(三) 黑客攻击方式排查

该信息一般需要专业人员进行排查,以下几个渠道均可与360政企安全相关技术人员取得联系:

? 在360安全卫士中申请反勒索服务 。? 360论坛的勒索病毒板块反馈 。? 360勒索病毒搜索引擎查询结果中提到的勒索病毒救援群 。

若企业内部有专门的信息安全管理人员,也可尝试自行排查 。

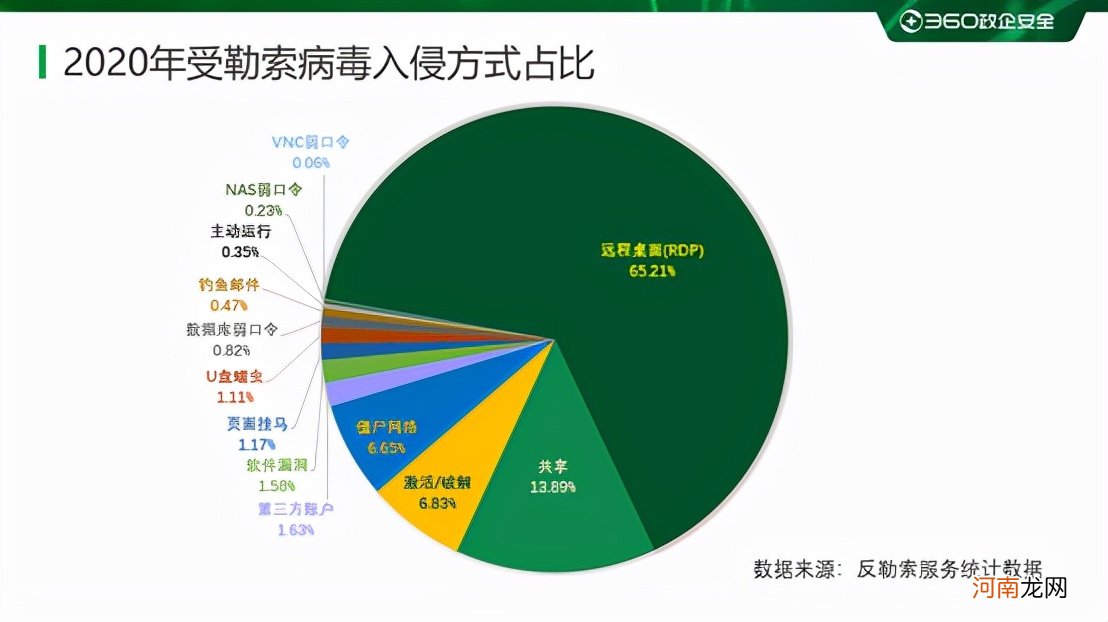

以下是2020年受勒索病毒入侵方式占比情况,可供参考

文章插图

远程桌面

检查 Windows 日志中的安全日志以及防火墙日志等共享设置

检查是否只有共享出去的文件被加密,具体可参考“Q2 勒索病毒是否会在内网中 横向转播?”中的共享自查 。激活/破解

检查中招之前是否有下载未知激活工具或者破解软件 。僵尸网络

僵尸网络传播勒索病毒之前通常曾在受害感染设备部署过其它病毒木马,可通过使 用杀毒软件进行查杀进行判断 。第三方账户

检查是否有软件厂商提供固定密码的账户或安装该软件会新增账户 。包括远程桌面、 数据库等涉及到口令的软件 。软件漏洞

根据系统环境,针对性进行排查,例如常见被攻击环境 Java、通达 OA、致远 OA 等 。查 web 日志、排查域控与设备补丁情况等 。页面挂马

检查中毒之前浏览器的历史访问记录,是否存在可疑网站,特别是访问时出现过页 面跳转网站 。钓鱼邮件

检查邮件记录和中毒前一段时间的网址访问记录,检查是否点击过可疑链接或下载、 运行过附件中的程序、脚本等 。并注意:熟人邮件或常用网址并不绝对安全,也许排查 。U 盘蠕虫

U 盘蠕虫下发勒索病毒之前通常也是长期驻扎在系统中,也会残留一些病毒木马在 系统中,可通过杀毒软件查杀识别 。数据库弱口令

检查 sql 日志,Windows 日志中的应用程序日志 。主动运行

检查打开程序与文件记录 。NAS 弱口令

检查 NAS 日志 。VNC 弱口令

检查服务器 VNC 配置排查公司流量情况,以上排查都应该格外非工作时段和海外 ip 的访问情况勒索病毒投递阶段的攻击者,往往是采用多种技术手段相结合进行病毒投递的,需要对 中招环境的各种可能攻击途径都进行排查 。由于近年来,窃取数据进行勒索的案例大量增加,对于企业数据是否失窃或者泄密也应进行排查 。三、及时处理未感染设备,避免再次遭遇攻击

a) 口令更换,因无法确定黑客掌握了内部多少机器的口令,同一内网下设备口令均应更换 。包括但不 限于涉及远程桌面、mysql、mssql 和 Tomcat 等任何涉及网络登录的口令 。

b) 根据排查发现的攻击方式与隐患,及时修补漏洞,短时间内无法修补的,坚决不能再次 上线 。

c) 在未完成全部检查前,有机器需要上线的,应关闭文件共享,如果无法关闭的,应该限 制访问权限,内网中可能还有尚未找到的被感染机器,有文件共享的话,共享文件可能 会被加密 。

四、 中毒设备处理

中招设备如果要再次投入使用的,应该对安全问题进行一一排查,可参见:安全加固篇 ->定期排查项 。在未查清中招原因的情况下,不建议进行如下操作:

- 知道仇人微信怎么整他 黑客教你3分钟盗微信号方法

- 微信会不会被黑客控制 黑客真的可以盗微信么

- 淘宝活动队长退队会不会影响其他人 淘宝猫猫怎么退队

- 数学史上有趣的小故事 数学历史故事

- 600元查微信记录真的假的 网上黑客盗微信靠谱吗

- 申请淘宝账号有几种方法 怎么注册淘宝账号开店步骤

- 微信被黑客盗了怎么办 黑客教你三分钟盗微信教程

- 盗微信的黑客软件 找黑客盗微信号可靠吗

- 手机上能用的黑客软件 有信誉的黑客联系方式

- 淘宝评论如何删除 淘宝怎么修改评价内容