概述

近期,360政企安全反病毒团队监测到有不法分子通过、企业传播一个新的远控木马变种 。该变种除具有获取系统信息、窃取文件、远程下发执行、截屏等常见的远控功能外,还增加了对的监控窃取功能,获取用户中的大量个人信息 。

通过安全大脑追溯发现,该木马有两大主要传播方式:

通过发送钓鱼链接,诱惑用户点击链接下载恶意程序 。

通过发送诱导性chm文件,如:"牛年发财.chm"、"我的持仓.chm"、"持仓图.chm"等 。用户一旦运行接收到的chm文件,便会释放远控木马 。

通过对木马传播数据分析发现,该木马攻击目标主要是股票、期货、基金等金融投资相关用户 。

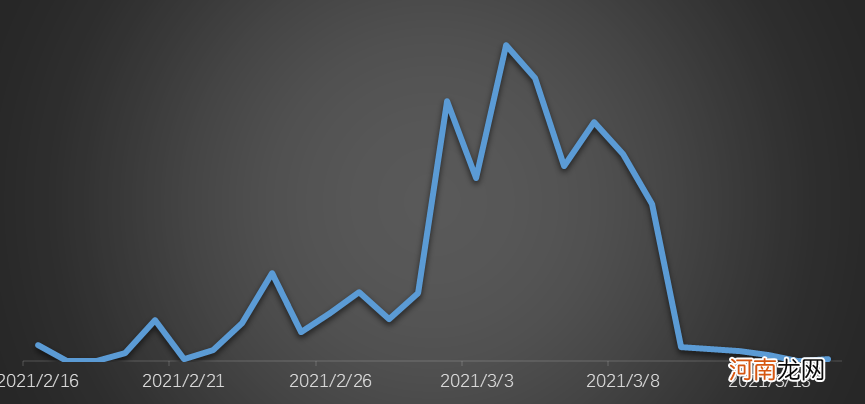

根据360安全大脑的监控数据分析,该被滥用软件目前已在国内多个省份传播,并在3月上旬达到了传播峰值 。目前随着安全软件的拦截,该木马已得到有效控制 。

文章插图

样本分析

安装过程

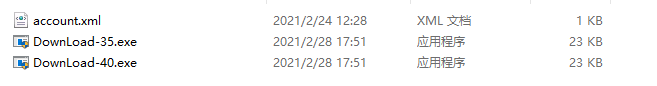

无论是直接通过传输,还是利用chm文档释放,木马触发后,均是从http[:]//e.52079[.]cc/1.exe下载恶意程序1.exe执行 。该样本是一个自解压程序,包含如下文件:

文章插图

其中,DownLoad-35.exe与DownLoad-40.exe功能类似,只是根据.NET Framework版本不同而下载不同的木马 。

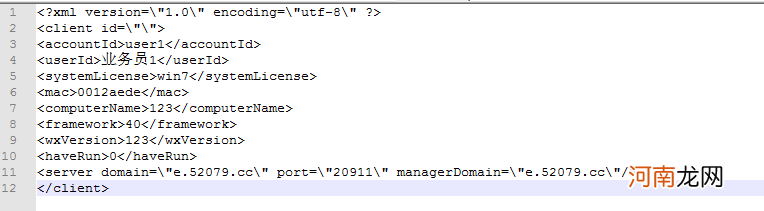

而account.xml文件内容如下:

文章插图

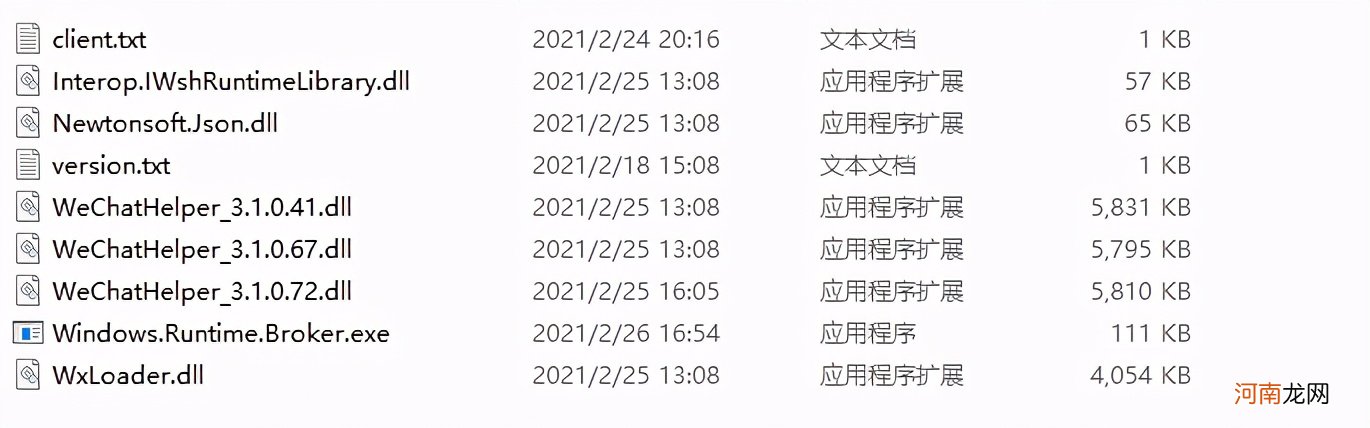

DownLoad-35.exe读取account.xml配置文件,并根据配置和.NET Framework版本再次下载恶意程序并执行,比如下载到的35-pro.exe也是一个自解压程序,其内容如下:

文章插图

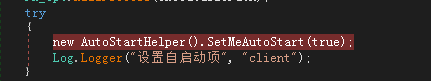

此处下载并执行的便是窃密木马了,木马通过将自身拷贝到启动文件夹实现长期驻留 。

文章插图

远控木马

对木马的配置client.txt进行解密,里面包括木马的上线信息和用户机器的特征信息:

文章插图

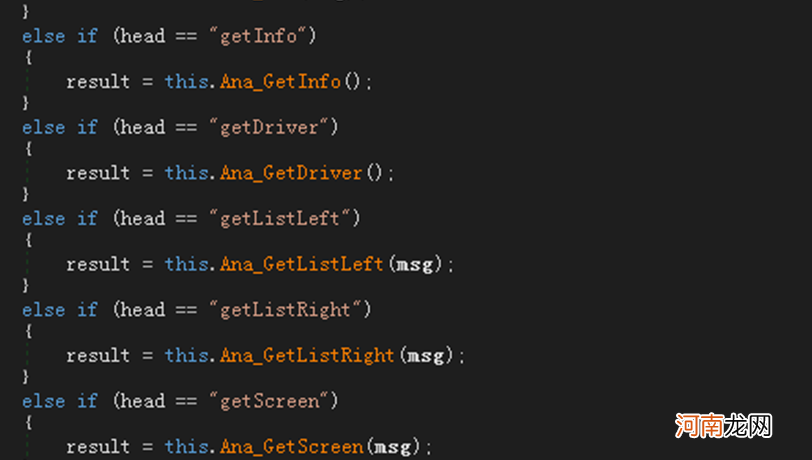

解析client.txt文件获取远程IP、端口,然后连接远程IP等待接受远程命令 。该远控程序常用的远控功能,例如:获取系统信息、获取磁盘信息、屏幕截图、上传和下载并执行等其他远控功能 。

文章插图

窃取信息

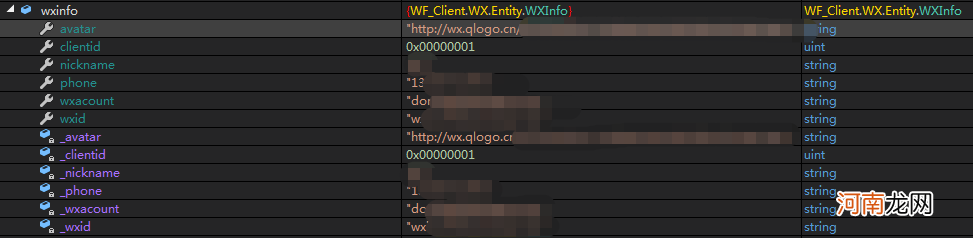

值得一提的是,该远控还加入了对进程进行注入的功能,用此来获取数据 。一旦远控木马成功注入进程,便开始收集用户相关的大量信息,然后把截取到的数据发送给控制者 。

其获取到的数据既包括常规的头像、名称、电话、ID信息,也包括获取好友列表信息、群列表信息、群成员列表信息、邀请群成员、删除群、通过二维码进群等各种敏感信息 。利用这些信息,攻击者可以分析用户日常工作生活信息,甚至制作高仿号等方式实施诈骗等 。

文章插图

此外,在C:UsersPublicUpdater文件夹下还有木马的更新程序,该更新程序用来设置自启动、守护主进程、更新程序和更新配置文件功能 。可见木马功能完备 。

安全防护与建议

360对该远控木马已经进行了查杀,已安装有360安全卫士的用户不必担心 。

文章插图

在此建议广大用户:

安装并确保开启安全软件,保护计算机安全 。

- 微信怎么看聊天记录日历 微信搜某日期的所有聊天记录

- 十大良心贷款平台 微信快速借钱5000

- 查微信聊天记录是真的吗 怎么购买微信聊天记录

- 微信同步查看老婆聊天记录 怎么查老公和别人的微信聊天记录

- 教你怎么偷偷登微信对方不知道 微信如何@所有人

- 远程看对方微信聊天记录 怎么远程查看老公微信聊天记录

- 怎么才能查看对方微信聊天记录 查老婆和别人的微信聊天记录

- 微信怎么定位跟踪 免费定位手机号追踪器

- 如何查到之前的聊天记录 微信怎么翻看最早的聊天记录

- 580元查微信记录真的吗 110定位找人300元