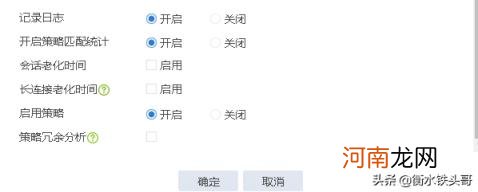

然后就可以使用进行登录了 。随后在WEB页面增加安全策略配置:

文章插图

文章插图

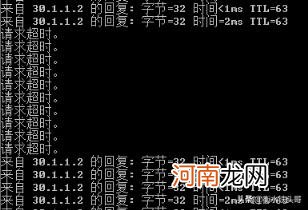

过程中发现ping报文有丢失,增加安全策略后恢复,说明域间策略和安全策略是可以共存生效的 。

文章插图

开启统计之后还可以看到命中策略的流量和会话信息 。

文章插图

点击会话查看能直接查看到命中该策略的会话信息 。

文章插图

TEST1:域间策略和安全策略的生效关系怎么样?1、已知没有域间策略或安全策略的情况下互访流量是被设备阻断的,并且安全策略或者安全策略任意一个配置放通,则互访流量可以通过;

2、由1可知,配置域间策略或安全策略其中一个放通即可实现互访,则同时配置两个策略互通流量肯定是放通的;

3、修改配置安全策略为放通、域间策略为阻断,发现流量是通的,并且测试安全策略先配置生效和后配置生效效果相同;

4、修改配置域间策略为放通、安全策略为阻断,发现流量是不通的,并且测试安全策略先配置生效和后配置生效效果相同 。

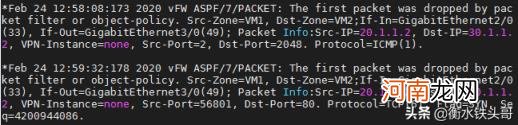

执行效果如下图:

文章插图

综上,说明安全策略的优先级高于域间策略,如果两者同时存在的话,会执行安全策略的配置 。

TEST2:域间策略匹配顺序是怎样的?验证操作需要将两台设备的安全域分开,新建两个安全域VM1和VM2,并将两个接口放到对应安全域下面 。

文章插图

1、已经明确的匹配顺序:精确的域间策略优先于模糊的或者默认的域间策略,所以先创建一条any到any的域间策略,动作放行,测试两端设备正常通信;

2、创建两条域间策略any-VM2以及VM1-any,分别应用两条ACL做包过滤,配置3001和3002,首先规则为空;

3、修改any-VM2域间策略为放通,发现网络不通;

4、修改VM1-any域间策略为放通,发现网络正常通信;

5、验证操作3和4的测试结果,在存在VM1-any的域间策略时,修改any-VM2的域间策略,不影响网络连通性 。

结论:域间策略匹配优先级顺序如下:

A→B > A→any > any→B > any→any 。

测试过程中,通过debug aspf packet,可以看到报文阻断原因 。本例中,可以看出是被包过滤或者对象策略阻断,实际是包过滤阻断;源域是VM1,目的域是VM2,入接口是G2/0,出接口是G3/0,未匹配VPN实例;还可以看到简要的报文信息,为ICMP和TCP报文 。

文章插图

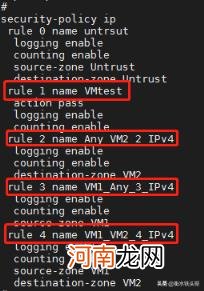

TEST3:安全策略匹配顺序是怎样的?已知的匹配顺序是按照显示顺序进行匹配的,测试添加一条any到any的放通规则,发现后面再添加3条精确的阻断策略,仍然可以互访 。

文章插图

命令行配置显示如下:

文章插图

发现安全策略是有规则编号的,匹配顺序也是按照策略规则顺序进行匹配的,当在WEB页面调整显示顺序时,命令行配置顺序也会对应改变,但是规则编号不变 。

- 怎样才能五分钟一内生病不去上学最安全 快速生病的方法

- 夏天做好一控二慢三补 夏季安全保健常识

- 临床上肉毒素除皱安全吗 干细胞除皱和肉毒除皱哪个效果好

- 有没有安全有效的延时品 延时喷剂哪款好用

- 常见的呼吸道传染病该如何预防 预防传染病安全ppt

- 家用汗蒸房安全不 家用装汗蒸好害怕桑拿好

- 每天送的酸奶好还是超市买的好 每天送的鲜牛奶安全吗

- 家庭安全常识十条 安全小贴士有哪些

- 小学秋冬季传染病的安全教案 冬季流行性疾病预防知识

- 孕妇可以吃超市冻的巴沙鱼吗 冷冻的巴沙鱼安全吗